Ransomware: Wat jouw bedrijf kan leren van aanvallen op ziekenhuizen

Jouw bedrijf zou het volgende slachtoffer kunnen zijn: de groeiende dreiging van ransomware

Stel je voor: je komt ’s ochtends op je werk, start je computer op en ziet alleen een bericht met een rode achtergrond. “Al je bestanden zijn versleuteld. Betaal binnen 48 uur, anders zijn ze voor altijd weg.” Je kunt niet meer bij je klantgegevens, facturen, bestellingen of zelfs je eigen website. Je kassa werkt niet, je personeel kan niets doen en klanten staan voor een dichte deur. Dit is geen nachtmerrie – het is wat steeds meer bedrijven overkomt door ransomware.

Ransomware is digitale afpersing: criminelen blokkeren toegang tot je bestanden en eisen losgeld om ze weer vrij te geven. En het gebeurt niet alleen bij grote organisaties. Kleine en middelgrote bedrijven zijn juist een aantrekkelijk doelwit, omdat ze vaak minder beveiliging hebben en sneller betalen uit angst voor reputatieschade of faillissement.

De recente aanvallen op ziekenhuizen laten zien hoe verwoestend dit kan zijn. Maar de lessen gelden net zo goed voor jouw bakkerij, webshop, tandartspraktijk of logistiek bedrijf. Want als zij getroffen kunnen worden, waarom jouw bedrijf dan niet?

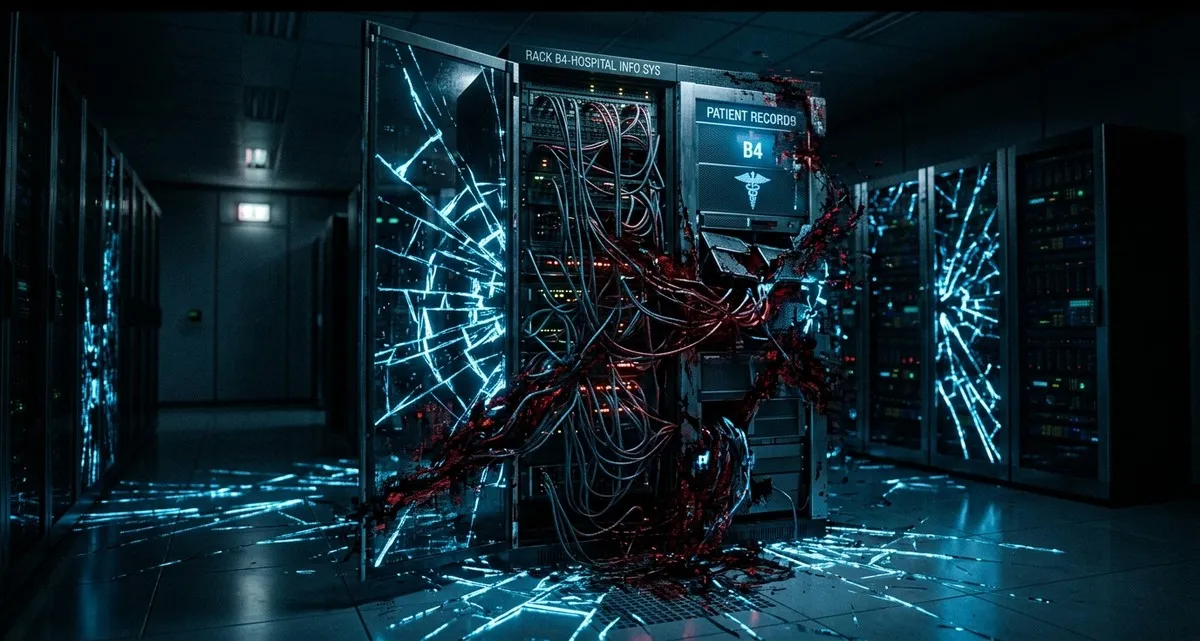

Ziekenhuizen onder vuur: wat gebeurt er?

Ziekenhuizen en zorginstellingen zijn de afgelopen jaren topdoelwitten geworden voor ransomware-aanvallers. Waarom? Omdat ze:

- Waardevolle data hebben: medische dossiers, burgerservicenummers, verzekeringsgegevens en financiële informatie. Criminelen verkopen deze gegevens op het dark web of gebruiken ze voor identiteitsfraude.

- Geen tijd hebben om te wachten: Een ziekenhuis kan niet dagenlang zonder patiëntendossiers of afsprakensystemen. Elke minuut vertraging kan levens kosten, dus de druk om te betalen is enorm.

- Complexe systemen gebruiken: Veel zorginstellingen werken met verouderde software, verschillende leveranciers en apparaten die met elkaar verbonden zijn (denk aan MRI-scanners, patiëntenmonitoren en facturatiesystemen). Elk zwak punt in die keten is een ingang voor aanvallers.

Een aanval op een ziekenhuis is niet zomaar een IT-probleem – het verstoort de hele bedrijfsvoering. Afdelingen sluiten, operaties worden uitgesteld, ambulances moeten omgeleid worden en patiënten worden naar andere ziekenhuizen gestuurd. Dit is geen sciencefiction – het gebeurt nu, ook in Nederland.

Wat betekent dit voor jouw bedrijf?

Je hoeft geen ziekenhuis te runnen om kwetsbaar te zijn. Ransomware-aanvallers mikken op elk bedrijf dat afhankelijk is van computers en data – en dat zijn tegenwoordig bijna allemaal. Laten we eens kijken wat er gebeurt als jouw bedrijf wordt getroffen:

1. Omzetverlies

- Voorbeeld bakkerij: Je kassasysteem ligt eruit. Klanten kunnen niet pinnen, je kunt geen bonnen printen en je voorraadbeheer werkt niet. Je verliest niet alleen de verkoop van vandaag, maar ook van de komende dagen als je handmatig moet werken.

- Voorbeeld webshop: Je website is offline. Bestellingen komen niet binnen, klanten zien een foutmelding en kiezen voor een concurrent. Elke dag dat je site down is, kost je honderden of duizenden euro’s.

2. Reputatieschade

Klanten vertrouwen erop dat je hun gegevens veilig bewaart. Als je gehackt wordt, verliezen ze dat vertrouwen. Ze delen het nieuws op sociale media, schrijven negatieve reviews en kiezen voor een concurrent. Het herstellen van je reputatie kost jaren – als het überhaupt lukt.

3. Operationele chaos

- Voorbeeld tandartspraktijk: Je patiëntendossiers zijn versleuteld. Je kunt geen afspraken inplannen, geen röntgenfoto’s bekijken en geen recepten uitschrijven. Je personeel moet alles handmatig doen, wat fouten en vertragingen veroorzaakt.

- Voorbeeld logistiek bedrijf: Je trackingsoftware werkt niet. Vrachtwagens staan stil, leveringen lopen vertraging op en klanten worden boos. Je moet alles met pen en papier bijhouden, wat uren extra werk kost.

4. Financiële kosten

- Losgeld: Sommige bedrijven betalen uit wanhoop, maar er is geen garantie dat je je bestanden terugkrijgt. Bovendien financiert dit criminele activiteiten.

- Herstelkosten: Het terughalen van back-ups, het inhuren van IT-experts en het vervangen van apparatuur kost duizenden euro’s.

- Boetes: Als je persoonsgegevens bent kwijtgeraakt, kun je een boete krijgen van de Autoriteit Persoonsgegevens (onder de AVG/GDPR).

5. De waarde van jouw data

Je denkt misschien: “Mijn bedrijf heeft niets waardevols voor criminelen.” Maar dat klopt niet. Elke ondernemer heeft data die geld waard is op het dark web:

- Klantgegevens (namen, adressen, e-mailadressen)

- Betaalinformatie (creditcardnummers, bankgegevens)

- Bedrijfsgeheimen (leverancierslijsten, prijsafspraken, strategische plannen)

- Personeelsgegevens (loonstroken, contracten)

Een enkel gestolen klantrecord kan al €50 tot €100 opbrengen op het dark web. Als je duizenden records hebt, wordt het een goudmijn voor criminelen.

Waarom de problemen van de zorg ook jouw problemen zijn

De uitdagingen waar ziekenhuizen mee kampen, gelden net zo goed voor jouw bedrijf. Laten we de belangrijkste overeenkomsten bekijken:

1. Leveranciers zijn zwakke schakels

Ziekenhuizen werken met tientallen externe partijen: softwareleveranciers, schoonmaakbedrijven, cateraars, medische apparatenfabrikanten. Elke leverancier met toegang tot jouw systemen is een potentiële ingang voor aanvallers.

- Voorbeeld: Een hacker breekt in bij een leverancier van jouw kassasysteem en installeert ransomware op alle systemen van hun klanten – inclusief die van jou.

- Voorbeeld: Je boekhouder gebruikt een onveilige cloudservice. Als die gehackt wordt, zijn jouw financiële gegevens ook kwetsbaar.

Oplossing: Controleer welke leveranciers toegang hebben tot jouw systemen en stel eisen aan hun beveiliging. Vraag om tweefactorauthenticatie (een extra beveiligingsstap, zoals een code op je telefoon) en regelmatige beveiligingsupdates.

2. Verouderde systemen

Veel ziekenhuizen gebruiken nog oude software die niet meer wordt bijgewerkt. Dat geldt ook voor veel kleine bedrijven:

- Een winkelier met een tien jaar oude kassa

- Een restaurant met een verouderd reserveringssysteem

- Een freelancer met een oude laptop zonder beveiligingsupdates

Oplossing: Zorg dat al je apparaten en software up-to-date zijn. Schakel automatische updates in en vervang systemen die niet meer ondersteund worden.

3. Menselijke fouten

De meeste ransomware-aanvallen beginnen met een menselijke fout:

- Een medewerker klikt op een bijlage in een phishing-e-mail (een nepmail die eruitziet alsof hij van een bekende afzender komt).

- Iemand gebruikt een zwak wachtwoord zoals “Welkom123” of “Bedrijfsnaam2024”.

- Een externe IT’er gebruikt hetzelfde wachtwoord voor al zijn klanten.

Oplossing:

- Train je personeel om phishing-e-mails te herkennen.

- Gebruik wachtwoordmanagers (tools die sterke, unieke wachtwoorden voor je genereren en onthouden).

- Zet tweefactorauthenticatie aan voor alle belangrijke accounts.

4. Geen goede back-ups

Veel bedrijven denken dat ze back-ups hebben – totdat ze er een nodig hebben en ontdekken dat ze niet werken. Bijvoorbeeld:

- De back-up is niet up-to-date (je mist de laatste week aan gegevens).

- De back-up staat op dezelfde computer als de originele bestanden (als de ransomware toeslaat, zijn beide versleuteld).

- De back-up is niet getest (je weet pas dat hij werkt als je hem nodig hebt).

Oplossing:

- Maak dagelijkse back-ups en bewaar ze op een aparte locatie (bijvoorbeeld een externe harde schijf of een cloudservice).

- Test je back-ups regelmatig door bestanden terug te zetten.

- Overweeg onveranderlijke back-ups (back-ups die niet overschreven of verwijderd kunnen worden, zelfs niet door ransomware).

Veelgestelde vragen (FAQ)

1. Hoe weet ik of mijn bedrijf kwetsbaar is voor ransomware?

Elk bedrijf dat computers, internet of digitale gegevens gebruikt, is kwetsbaar. Maar je loopt extra risico als:

- Je geen recente back-ups hebt.

- Je medewerkers niet getraind zijn in het herkennen van phishing-e-mails.

- Je verouderde software of apparaten gebruikt.

- Je geen tweefactorauthenticatie gebruikt voor belangrijke accounts.

- Je leveranciers toegang hebben tot jouw systemen zonder strenge beveiligingseisen.

Wat je kunt doen vandaag:

- Voer een simpele risicoscan uit: Maak een lijst van alle apparaten, software en leveranciers die toegang hebben tot jouw gegevens. Zijn er zwakke punten?

- Test je back-ups: Kun je een bestand terugzetten zonder problemen?

- Update alles: Zorg dat al je software en apparaten de nieuwste beveiligingsupdates hebben.

2. Moet ik losgeld betalen als ik getroffen word?

Nee. Experts en overheidsinstanties (zoals het NCSC in Nederland) adviseren nooit te betalen. Waarom niet?

- Er is geen garantie dat je je bestanden terugkrijgt. Sommige criminelen verdwijnen gewoon met het geld.

- Je financiert criminele activiteiten en moedigt aanvallers aan om door te gaan.

- Betalen maakt je een aantrekkelijk doelwit voor toekomstige aanvallen (“Deze betaalt wel”).

Wat je wel kunt doen:

- Schakel direct hulp in van een IT-beveiligingsbedrijf of het NCSC.

- Gebruik je back-ups om je systemen te herstellen.

- Meld de aanval bij de politie en de Autoriteit Persoonsgegevens (als persoonsgegevens zijn gelekt).

3. Hoeveel kost het om mijn bedrijf te beschermen tegen ransomware?

De kosten variëren, maar preventie is altijd goedkoper dan herstel. Hier zijn enkele betaalbare maatregelen die je vandaag kunt nemen:

- Back-ups: Een externe harde schijf kost €50-€100. Een cloud-back-upservice kost €5-€20 per maand.

- Tweefactorauthenticatie: Gratis voor de meeste diensten (zoals Google Workspace, Microsoft 365).

- Wachtwoordmanager: €2-€5 per maand (bijvoorbeeld Bitwarden of 1Password).

- Phishing-training voor personeel: Gratis tools zoals Google’s phishing-quiz of betaalde trainingen vanaf €20 per medewerker.

- Antivirussoftware: €30-€100 per jaar voor een goede oplossing (zoals Bitdefender of Malwarebytes).

Vergelijk dit met de kosten van een aanval:

- Gemiddeld losgeld: €50.000 - €200.000 (afhankelijk van de grootte van je bedrijf).

- Herstelkosten: €10.000 - €100.000 (IT-experts, nieuwe apparatuur, juridisch advies).

- Omzetverlies: €1.000 - €10.000 per dag dat je niet kunt werken.

- Boetes: Tot €20 miljoen of 4% van je wereldwijde omzet onder de AVG.

IT Move NL

Of je nu een IT-team aanstuurt of een eigen zaak runt – ransomware raakt iedereen die online actief is. De aanvallen op ziekenhuizen laten zien hoe verwoestend het kan zijn, maar ook hoe belangrijk het is om vooraf maatregelen te nemen.

Bij IT Move NL helpen we zowel technische teams als ondernemers zonder IT-achtergrond om praktische, betaalbare oplossingen te vinden. Of je nu een webshop hebt, een fysieke winkel runt of gewoon een veilige digitale omgeving wilt voor je bedrijf – kom eens praten. We denken graag met je mee, zonder ingewikkeld jargon of verkooppraatjes. Want uiteindelijk gaat het erom dat jouw bedrijf veilig en operationeel blijft.

Bronnen:

Hij/Hem · AWS Certified Solutions Architect | Cloud Engineer @ Essent

Cloud Engineer bij Essent B.V. met meer dan 10 jaar ervaring in de tech-industrie. AWS Certified met een passie voor serverless architecturen, Infrastructure as Code en DevOps. Bedreven in TypeScript, Python en Terraform. Gevestigd in Amersfoort.

Nederlandse versie geschreven met hulp van Mistral AI.

Nederlandse versie geschreven met hulp van Mistral AI.

BLIJF OP DE HOOGTE

// Cloud, AI & DevOps inzichten — direct in je inbox.

Geen spam. Uitschrijven wanneer je wilt.

// Gerelateerde artikelen

Hulp nodig met je cloud infrastructuur?

Ons team van experts staat klaar om je te helpen met de complexiteit van moderne cloud architectuur.

Neem Contact Op